Firewall w ESXi 5.0

Mam pod opieką kilka maszynek wirtualizujących opartych o platformę VMware. Nie używam nawet vShpere – po prostu hypervisory zainstalowane na sprzęcie, podpięte do zewnętrznych zasobów dyskowych i już. Wszystkie takie serwery podłączone są do centralnego systemu „nadzorczego”, którego rolę pełni Nagios. Jeżeli chodzi o hypervisory, to tak właściwie ma on niewiele do zrobienia – bada PINGiem, czy host żyje i odpytuje o czas systemowy (ntp) sprawdzając, czy przypadkiem maszyna nie znalazła się w przyszłości.

Do tej pory wszystkie te systemy działały na wersji ESXi 3.5, jednak przyszło mi do głowy, że warto by było spróbować czegoś odrobinę nowszego. I tak pojawił się pierwszy egzemplarz wersji piątej. Po pierwszych testach okazało się, że system jest stabilny, wspiera wszystko, czego używamy i ogólnie wygląda całkiem fajnie. Tylko Nagios go wyraźnie nie polubił, bo ciągle raportował problemy z czasem. Po intensywnym klikaniu we wszystko, co się da (podejście rodem z SAPa :-)) wyszło mi, że za pomocą konsoli ESXi niewiele osiągnę.

Okazało się, że VMware gruntownie przebudował firewalla swojego supervisora i – niestety – nie uwzględnił w standardzie możliwości odpytywania hosta o czas systemowy. Rozwiązanie problemu oczywiście istnieje i nie jest nawet bardzo skomplikowane:

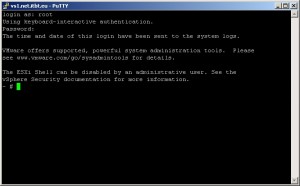

1. Musimy włączyć możliwość logowania się na supervisora za pomocą SSH – robi się to z konsoli systemowej w taki sposób.

2. Logujemy się jako root na naszego hosta (oczywiście za pomocą odblokowanego wcześniej SSH).

3. Tworzymy plik, który będzie opisywał „usługę” odpowiedzialną na serwer NTP na lokalnym hoście i otwierał dla nas port udp/123:cat < /etc/vmware/firewall/ntp.xml

<ConfigRoot>

<service>

<id>NTP server</id>

<rule id='0000'>

<direction>inbound</direction>

<protocol>udp</protocol>

<porttype>dst</porttype>

<port>123</port>

</rule>

</service>

</ConfigRoot>

EOF

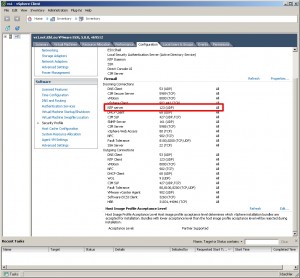

4. Musimy teraz przeładować konfigurację zapory:esxcli network firewall refresh

5. W konsoli administracyjnej ESXa powinna nam się pojawić nowa usługa, którą możemy teraz włączyć:

6. Warto jeszcze – tak na wszelki wypadek – sprawdzić, czy serwer NTP jest faktycznie włączony i czy będzie sam startował przy uruchamianiu systemu:~ # /etc/init.d/ntpd status

ntpd is running

~ # chkconfig --list ntpd

ntpd on

~ #

I to wszystko. Jeżeli wszystko się uda, to możemy cieszyć się serwerem czasu na hoście ESXi :-)

Oczywiście sam tego wszystkiego nie wymyśliłem. Skarbnicą wiedzy o hypervisorach ESXi jest ten blog. Opisana tu procedura oparta została o ten wpis.